Cyberbeveiligingstools - Bescherming van uw IT-omgeving is van cruciaal belang. Grootte doet er niet toe als het gaat om het beveiligen van uw startup of bedrijf. Hackers, virussen, malware … dit zijn slechts enkele van de echte beveiligingsbedreigingen in de virtuele wereld. Beveiligingsmaatregelen moeten aanwezig zijn. Mensen hebben gehoord over SaaS of Software As A Service. Maar heeft u veiligheid als een dienst overwogen? Elke computerbeveiliging op uw netwerk moet zijn wapenrusting hebben, anders zullen hackers en cybercriminelen hun stempel drukken. Van oudere netwerkbeveiligingsprogramma's die moeten worden geïnstalleerd tot "plug and play" -beveiligingsbronnen, er zijn hulpmiddelen om aan verschillende vereisten te voldoen.

Gelaagde beveiligingsbenadering: veel verdedigingslinies

Afbeeldingsbron: pixabay.com

Eén verdedigingslinie zal je niet beschermen, velen wel. Op verschillende niveaus in het IT-beveiligingsecosysteem - Data, Application, Network, Host en Perimeter, is het belangrijk om end-to-end-beveiliging te hebben en er zijn veel tools om uit te kiezen. Bewapen jezelf dus tegen de vele wapens in je arsenaal en wees veilig in plaats van sorry … kies vandaag voor deze geweldige cyberbeveiligingstools en koop je eigen ridder in glanzend pantser om je te beschermen tegen criminele meesterbreinen in de cyberwereld.

Uw pantser ontwerpen: 10 open source software Cyberbeveiligingstools

De beste dingen in het leven zijn gratis en open source software is er een van. De beveiliging op data- en netwerkniveau wordt aanzienlijk verbeterd door deze softwaretools die de deur openen naar een veiligere cyberwereld.

# 1 GNU PG: Bescherming van uw privacy

De GNU Privacy Guard / GPG is een tool die wordt gebruikt voor bestands- en e-mailcodering. Een krachtige coderingsmaatregel biedt een immense beveiliging op gegevensniveau. Dit is een haalbaar open source alternatief voor PGP of Pretty Good Privacy. Het voldoet aan de OpenPGP-normen.

Afbeeldingsbron: pixabay.com

Dit is een opdrachtregelprogramma dat deel uitmaakt van grote Linux-aanbiedingen zoals Ubuntu, openSUSE, CentOS en Fedora. Dus, gooi vandaag je hoed in de ring en gebruik deze geweldige tool om gegevens te beschermen door GPG te gebruiken om openbare en privésleutels in de back-upserver te genereren en de poortsleutel te importeren naar alle gegevensservers van waar de back-up moet worden genomen en versleutelen .

# 2 Truecrypt: een echte oplossing

Veel open source-hulpprogramma's zijn er voor schijfcodering. Truecrypt is perfect voor encryptie op schijfniveau. Dit open source beveiligingshulpprogramma wordt gebruikt voor on-the-fly schijfversleuteling. Deze handige tool is de juiste keuze, omdat Truecrypt automatisch codeert voordat gegevens op de schijf worden opgeslagen en volledig decodeert nadat deze van de schijf zijn geladen zonder tussenkomst van de gebruiker.

# 3 Open Web Application Security Project: bestrijding van webkwetsbaarheden

Applicatiebeveiliging is net zo belangrijk als andere beveiligingsniveaus, want net zoals de aanwezigheid op het web en de ontwikkeling ervan, neemt ook de kwetsbaarheid van het web toe. Applicatiebeveiliging is belangrijk. OWASP is een open source webapp-beveiligingsproject dat best practices en code review-stappen biedt, naast andere richtlijnen die ontwikkelaars, architecten en ontwerpers kunnen gebruiken om veilige software te ontwikkelen.

Aanbevolen cursussen

- R Studio Anova Technieken Trainingscursus

- Certificatietraining in AngularJS

- Professionele ISTQB niveau 1 training

- Software Testing Fundamentals Trainingsbundel

# 4 ClamAV: The Perfect Antivirus Tool

Afbeeldingsbron: pixabay.com

Beveiliging op hostniveau biedt bescherming voor afzonderlijke apparaten zoals servers, pc's en laptops. ClamAV is het perfecte antivirus systeem om gegevens te scannen die afkomstig zijn van verschillende bronnen. Dit is een open source antivirus die is ontworpen voor het vangen van malware, virussen en dodelijke Trojaanse paarden die proberen informatie te stelen.

# 5 OSSEC: integratie van beveiligingsbehoeften

Open Source SECurity is een open source tool die zowel SIM- en SEM-oplossingen biedt als logbewaking. Dit is een open source HIDS of Home Based Intrusion Detection System. OSSEC helpt klanten aan normen te voldoen en Security Incident Management en Security Event Management te integreren.

# 6 Snort: IDS / IPS-tool met een verschil

Snort is een open source netwerk IDS / IPS (Intrusion Detection and Prevention System) dat detectie en analyse uitvoert van netwerkverkeer dat zich op een meer gedetailleerde manier verplaatst dan een gemiddelde firewall. IDS- en IPS-tools staan bekend om het analyseren van verkeer en het vergelijken van het pakket met de database van eerdere of bekende aanvalsprofielen. IDS-tools waarschuwen IT-personeel voor aanvallen, maar IPS-systemen gaan een stap verder: ze blokkeren schadelijk verkeer. Een combinatie van deze twee is een essentieel onderdeel van een uitgebreide beveiligingsarchitectuur.

# 7 OpenVAS: uitgebreide kwetsbaarheidsscans bieden

OpenVAS is een raamwerk van services en tools die intensieve kwetsbaarheidsscans en managementsystemen bieden. Het is de open source-versie van Nessus. Kwetsbaarheidsbeheer kan worden toegevoegd aan patch- en configuratiebeheer plus antivirussoftware voor het blokkeren / vernietigen van malware.

# 8 BackTrack: op het juiste pad

Afbeeldingsbron: pixabay.com

Deze bekende op Linux gebaseerde beveiligingsdistributie wordt gebruikt voor penetratietests. Dit biedt een one-stop-oplossing voor beveiligingsbehoeften en omvat meer dan 300 OSS-tools die in verschillende gebieden zijn onderverdeeld.

# 9 OSSIM: Alles-in-één beveiligingsoplossing

Open Source Security Information Management biedt een oplossing voor Security Information en Event Management met Snort, OpenVAS, Mrtg, NTOP en Nmap van open source software. Dit is een kosteneffectieve oplossing voor het bewaken van de gezondheid en beveiliging van netwerk / hosts.

# 10 IPCop: bescherming van de perimeter

Perimeter … het is de laatste grens waar het netwerk eindigt en internetbeveiliging begint. Perimeter omvat een / meer firewalls voor het beveiligen van het netwerk. IPCop is een op Linux gebaseerde firewalldistributie die is geconfigureerd en gemaakt om het netwerk te beschermen. Het kan op afzonderlijke machines of achter het ISP-netwerk worden uitgevoerd. Andere functionaliteiten aangeboden door IPCop omvatten DNS-server, proxyserver en DHCP-server.

Push and Play Security: geautomatiseerde cloudbeveiligingsoplossingen

Afbeeldingsbron: pixabay.com

# 1 Qualys: Cloud Tool voor het beveiligen van apparaten en web-apps

Qualys beveiligt apparaten en applicaties via een cloudoplossing. Geen hardware en / of software vereist. Deze tool identificeert niet alleen malware, maar biedt ook stappen om uw gegevens veilig te houden, in de wereld van SaaS, PaaS en IaaS. Bovendien wil het een firewall alleen in de cloud maken.

# 2 White Hat Security: vanaf de grond beschermen

White Hat Security biedt uitgebreide beveiligingsoplossingen van codering tot pre-productie en testen. Het helpt ook om web-apps op gaten te beoordelen en werkt als een firewall en werkt informatie bij over gevonden bedreigingen.

# 3 Okta: The Perfect Tracking Tool

Okta is gericht op identiteitsbeheer - kennis van gebruikers en hun locatie, inclusief klanten, werknemers en partners. Inloggen van al uw applicaties, van Google Apps tot SAP en Oracle, is nog nooit zo eenvoudig geweest.

Okta traceert dit ook vanaf elk apparaat. Het heeft unieke functies zoals het positioneren van rechten vanaf een enkel dashboard, het implementeren van beleid op verschillende apparaten en opties voor eenmalige aanmelding.

# 4 Bewijspunt: identificeren van de zwakste schakel in de keten

Proofpoint is de beste beveiligingstool voor het detecteren van aanvalsvectoren of gaten in het beveiligingssysteem waar cybercriminelen kunnen binnenkomen. Het richt zich op e-mail met cloudservices voor alle bedrijven, ongeacht hun grootte. Deze beveiligingstool beschermt ook uitgaande gegevens en slaat gegevens op om verlies te voorkomen. Er worden geen sleutels gebruikt om gegevens te decoderen.

# 5 Zscalar: Direct naar Cloud Network

Het Direct to Cloud-netwerk dat door Zscaler is ontwikkeld, is zeer eenvoudig te implementeren en een veel eenvoudiger oplossing dan traditionele systeembeveiliging. Dit controlepunt in de cloud bewaakt verkeer dat van en naar het netwerk komt. Specifieke lokale netwerken kunnen ook worden gemonitord. Deze beveiligingshulpprogramma is perfect voor Android- en iOS-apparaten.

# 6 CipherCloud: decodering van uw beveiligingsbehoeften

CipherCloud beschermt bedrijfsgegevens, communicatie en nog veel meer. Dit omvat antivirusscans, codering en verkeersbewaking, naast het bieden van ondersteuning voor mobiele beveiliging onderweg. Dit is de perfecte beveiligingsoplossing voor producten zoals Chatter, Box, Office 365 en Salesforce.

# 7 DocTrackr: de klok weer op tijd terugzetten

Met deze geweldige beveiligingstool kunt u documenten terughalen, ze ongedeeld maken en iedereen volgen die de bestanden opent. Gebouwd vanuit het uitgangspunt dat wanneer een document uit uw systeem gaat, u geen controle meer heeft, geeft deze geweldige beveiligingstool u 100% controle over alle documenten.

# 8 Centrify: 100% bescherming overal en altijd

Centrify streeft ook naar identiteitsbeheer op verschillende apparaten en apps. Zowel gebruikers als klanten worden in één centraal gebied geplaatst om te worden gemonitord en beheerd via bedrijfsbeleid en (uiteraard) Centrify.

# 9 Vaultive: Transparency Network Proxy

Het niemandsland tussen het netwerk en internet wordt beschermd door Vaultive, dat fungeert als een transparantie-netwerkproxy. Dit cloudgebaseerde beveiligingshulpprogramma codeert gegevens en laat het netwerk op weg naar apps. Als u informatie wilt coderen voordat deze u verlaat en deze in de cloud wilt blijven gebruiken, is Vaultive de perfecte oplossing. Het zal zich ook uitstrekken tot CRM-software, apps voor het delen van bestanden en communicatiediensten om maar enkele gebieden te noemen.

# 10 SilverSky: Tapping the Big Data Store

Bewolkte lucht of helder, SilverSky is de perfecte beveiligingstool in de virtuele wereld. Deze cloudgebaseerde beveiligingstool biedt e-mailbewaking en bescherming, netwerkbeveiliging en helpt systemen om HIPAA- en PCI-compatibel te worden. Big data-opslag van bedreigingsinformatie wordt ook benut, zodat SilverSky de lucht opruimt en voorkomt dat malware uw systeem aanvalt.

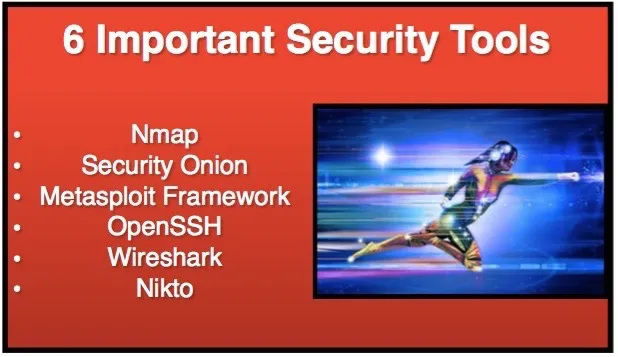

Essentiële beveiligingshulpmiddelen: 6 moet toevoegingen aan de kit hebben

Deze open source beveiligingshulpmiddelen vormen de gouden standaard van beveiligingsnetwerktools en zijn effectief, goed ondersteund en gemakkelijk om mee te werken. De 6 moet een lijst met cyberbeveiligingstools hebben:

# 1 NMap: nummer één poortscantool

Dit wordt gebruikt voor het in kaart brengen van netwerken en poorten met een scantool en beschikt over krachtige NSE-scripts die perfect zijn voor het detecteren van verkeerde configuraties en het verzamelen van informatie met betrekking tot netwerkbeveiliging.

# 2 Security Onion: gelaagde beveiliging

Deze distributie van netwerkbeveiligingsmonitoring is perfect voor diegenen die een beveiligingshulpprogramma willen dat gemakkelijk is in te stellen en te configureren. Minimale inspanning en maximale beloningen - dat is de USP van de Security Onion. Het verwijdert alles van destructieve APT's tot het scannen van brute geweld.

# 3 Metasploit Framework: testen van alle beveiligingsaspecten

Dit is een tool die beschermt tegen inbraken door exploits te monitoren plus scannen en controleren.

# 4 OpenSSH: gemakkelijke toegang bieden

Een SSH-tunnel diende om verkeer tussen twee punten te beveiligen, inclusief gemakkelijke toegang om bestanden veilig te kopiëren. Beschouwd als een gewone man VPN, SSH tunnels stellen u in staat toegang te krijgen tot interne netwerkdiensten via slechts één toegangspunt.

# 5 Wireshark: netwerken volgen, problemen vinden

Wiretraffic bekijkt zoveel details als nodig en volgt netwerkstromen om problemen te vinden. Wireshark draait op Linux, Gratis BSD, Windows, Linux en OS X.

# 6 Nikto: allesomvattende beveiligingsoplossing

Deze testtool voor webservers bestaat al meer dan tien jaar om goede redenen. Met deze beveiligingstool kan op de webserver worden gelet op kwetsbare scripts, configuratiefouten en bijbehorende beveiligingsproblemen.

Ga nog een stap verder: Top 6 gratis hulpprogramma's voor beoordeling van netwerkbeveiliging

# 1: NStealth: verborgen voordelen

Het aftellen begint met N-Stealth. Het beoordeelt kwetsbaarheden door te bepalen welke hosts in leven zijn en de services die ze uitvoeren, evenals specifieke services die kwetsbaar zijn. N-Stealth Security Scanner door N-Stalker is de uitgebreidere avatar, maar als je ervoor kiest om de gratis proefversie te volgen, leidt het je niet het tuinpad op als je op zoek bent naar een basisbeoordeling. Gratis versie biedt meer dan 16.000 specifieke kwetsbaarheidscontroles, terwijl de tariefversie er bijna 30.000 heeft.

Afbeeldingsbron: pixabay.com

# 2: Walking the Talk: SNMP Superhit

SNMPWalk is een van de meest gebruikte netwerken die een eenvoudige SNMP-query gebruikt om te controleren of SNMP-apparaten sleutels weggeven aan het koninkrijk. Met dit apparaat kunt u netwerkapparaten waarop SNMP actief is om belangrijke informatie vragen.

Afbeeldingsbron: pixabay.com

Bijkomend voordeel is dat dit een open source tool is. Het werd geboren uit het Net-SNMP-project in Carnegie Mellon in de jaren negentig. Dit beveiligingshulpprogramma kan zowel voor open source- als Windows-platforms worden gebruikt.

# 3: Complexe netwerkbeveiligingstest Fpipe

Dit is een van de meest complexe netwerkbeveiligingstests om hackerdreigingen te detecteren en test of er manieren zijn om uw afweersysteem te omzeilen. Fpipe van Foundstone, een McAfee-eenheid, is een geweldig gratis hulpmiddel voor het controleren van de beveiligingsniveaus in router-ACL's, firewallregels of andere beveiligingsmechanismen door middel van beoordeling en poortdoorschakeling of -omleiding. Anderen zoals Secure Shell of Netcat zijn niet zo goed gedocumenteerd of gemakkelijk uit te proberen.

# 4: Verkenningsdeskundige SQLRECON

Kwetsbaarheden van SQL-servers in producten zoals Oracle App Server en Oracle Database zijn gemeengoed geworden. Als u SQL-servers op virussen en kwetsbaarheden wilt beoordelen, moet SQLRECON het favoriete wapen zijn. Het combineert verschillende methoden van MSDE / SQL Server-opsomming in een one-stop-shop voor het bepalen van mogelijke fouten.

# 5: Enum: hulpprogramma voor opdrachtregelconsole

Afbeeldingsbron: pixabay.com

Dit is perfect voor Windows-gebruikers omdat het verschillende soorten informatie over Windows-systemen opsomt, waaronder het ophalen van gebruikerslijsten, machine- en gedeelde lijsten, groeps-plus ledenlijsten en wachtwoord- en LSA-informatie.

# 6 PsTools: opdrachtregelprogramma voor proceslijst

PsTools suite is vernoemd naar het UNIX ps-opdrachtregelprogramma en het overbrugt de kloof tussen standaard Windows OS voor zowel externe als lokale systeembeoordeling en exploitatie. Deze toolkit helpt het systeem op afstand te bedienen en zorgt voor escalatie van privileges. Deze hulpmiddelen omvatten PsList waarmee u afzonderlijke processen kunt weergeven die op het externe systeem worden uitgevoerd en PsKill waarmee u ze kunt vernietigen. Deze suite is ook geschikt voor het uitvoeren van beheerdersfuncties.

Conclusie

Gratis of betaald, commercieel of open source, deze beveiligingshulpmiddelen vormen de basis van een stabiele IT-omgeving. Het loont om te investeren in deze beveiligingstesttools en de kosten hiervan zijn zeer hoog. Natuurlijk loont het nog meer als gratis beveiligingshulpmiddelen goed werken op uw systeem. Maar zelfs als de betaalde tegenhangers meer geschikt zijn voor uw behoeften, is het de investering zeker waard. U kunt tenslotte geen prijs stellen aan beveiliging … het blijft een van de belangrijkste aspecten van het runnen van een bedrijf. Een veilig bedrijf is een succesvol bedrijf. Deze open source en commerciële cybertools zijn de sleutel tot betere zakelijke vooruitzichten die succes garanderen.

Afbeeldingsbron: pixabay.com

gerelateerde artikelen

Hier zijn enkele artikelen die u zullen helpen om meer details over de Cyber-beveiligingshulpmiddelen te krijgen, dus ga gewoon door de link.

- CentOS vs Ubuntu- Top 5 Nuttige vergelijking die u moet leren

- Nieuwe beste Smart 17-tekens die u moet investeren in cybersecurity

- 10 soorten webprestatietests

- 6 soorten cyberbeveiliging | Basics | Belang

- De belangrijke rol van cyberbeveiliging in ons leven

- Wist je dat? 4 Schadelijke soorten cybercriminaliteit in India

- CentOS versus Fedora: functies

- 9 soorten Incident Management Plan - 9 innovatieve stappen (programma, systeem)