Ethische hacksoftware

In termen van ethische hackersoftware betekent het verkrijgen van ongeautoriseerde toegang tot gegevens in een systeem of computer. De persoon die online hackt, wordt Hacker genoemd. Er zijn drie verschillende soorten ethische hacksoftware die hieronder worden vermeld:

- Witte hoed hacker

- Grijze hoed hacker

- Zwarte hoed hacker

White hat hacker zijn mensen die de beveiliging breken om niet-kwaadwillende redenen. Het kan zijn om hun eigen beveiligingssysteem te testen. Deze mensen vinden mogelijke mazen in ethische hackingsoftware of -systemen en melden deze om het probleem te verhelpen. Ze worden ook wel "ethische hacker" genoemd. Bijvoorbeeld, een gecertificeerde ethische hacker (CEH) ingehuurd door het bedrijf om fouten in de ethische hackersoftware te vinden. En die gecertificeerde ethische hackers hebben CEH-certificering of ethische hacking-certificering die wordt behaald door het CEH-examen af te leggen.

Black hat hacker zijn mensen die de beveiliging van het systeem of ethische hackingsoftware om kwaadaardige redenen of voor persoonlijke voordelen breken. Deze mensen vormen over het algemeen illegale hackgroepen en proberen in te breken in beveiligde netwerken om vertrouwelijke gegevens zoals creditcardgegevens, bankgegevens, enz. Te vernietigen, te wijzigen of zelfs te stelen. Ze worden ook wel "crackers" genoemd.

Grijze hoed hacker mensen komen tussen witte hoed en zwarte hoed hacker. Deze mensen onderzoeken het systeem en vinden mazen of beveiligingsgebreken en rapporteren dit aan de beheerder. Soms meldt de grijze hoed-hacker deze beveiligingsfouten aan de wereld in plaats van aan een groep mensen. Op bepaalde tijden kunnen zij aanbieden het defect tegen betaling te corrigeren. Deze mensen hacken zonder persoonlijk gewin.

Er zijn dus verschillende ethische hackprogramma's of CEH-trainingen om dit soort ethische hacks te leren.

Laten we meer kijken over ethische hacksoftware

Wat is ethische hacksoftware?

A. Cyberethiek

Cyberethiek is een gedragscode voor het gebruik van internet. We hebben gezien wat hackers en het type hierboven doen. Nu zullen we kijken naar andere terminologieën met betrekking tot cyberethiek.

- Phreaker: Het is een term die wordt bedacht om de activiteit te beschrijven van een subcultuur van mensen die telefoonverbindingen bestuderen, experimenteren of verkennen. Phreaking is nauw verwant met de ethische basis van hacking van de computer, aangezien telefoonnetwerken zijn geautomatiseerd. Soms wordt het ook wel H / P-cultuur genoemd, waarbij H staat voor Hacking en P voor Phreaking.

- Scriptkiddies: dit zijn mensen die scripts of ethische basishacking voor hackers gebruiken die door anderen zijn ontwikkeld om computersystemen en netwerken aan te vallen. Het wordt ook wel scriptbunny, skiddie of script running juvenile (SRJ) genoemd.

- Hacktivists: de term Hacktivists is de combinatie van twee woorden Hacker en Activists. Deze mensen verrichten ethische hackactiviteiten, zoals websites om politieke redenen onleesbaar maken. Hun activiteiten omvatten politieke ideeën en kwesties.

B. Verzamelen van informatie

Het verzamelen van informatie is het eerste proces voor zover het gaat om ethische hackingbeginselen en onderzoek. Dit omvat een proces zoals het profileren van elke organisatie, systeem, server of een persoon die een bepaald gedefinieerd proces gebruikt. Dit wordt meestal door de aanvaller en / of het onderzoeksbureau gebruikt om aanvullende informatie over het slachtoffer te krijgen.

Er zijn verschillende manieren waarop ethische hackinformatie kan worden verzameld. Sommigen van hen zijn hieronder opgesomd:

1. Gebruik van de zoekmachine

Het is de algemene opvatting dat de zoekmachine bepaalde informatie over het slachtoffer zal verschaffen. Het ethische principe van het hacken van het gebruik van internet is dat 'je tijdens het surfen overal voetafdrukken / informatie achterlaat'.

Dit principe wordt zowel door de aanvaller als door hackers gebruikt. De aanvaller verzamelt informatie over het systeem, eventuele mazen in het bestaande systeem en mogelijke manieren om het te exploiteren. Onderzoeker verzamelt informatie zoals de aanpak die de aanvaller gebruikt om toegang tot het systeem te krijgen. De krachtigste zoekmachine is Google, Yahoo Search, MSN Live Search, AOL Search, Ask Search.

2. Gebruik van relationele zoekmachine

De relationele zoekmachine is anders dan de normale zoekmachine. Het krijgt resultaten van verschillende zoekmachines en maakt de relatie tussen die resultaten.

ik. Whois Lookup: WHOIS die wordt uitgesproken als "wie is" is een zoekprotocol dat veel wordt gebruikt voor het doorzoeken van de officiële database om details te bepalen, zoals de eigenaar van een domeinnaam, IP-adres, enz.

ii. Maltego: Het is een open source-toepassing voor intelligentie en forensisch onderzoek waarmee informatie kan worden verzameld en verzameld en deze op een zinvolle manier kan worden weergegeven. Met de grafische bibliotheken kunt u de belangrijkste relaties tussen informatie identificeren.

iii. Reverse IP Mapping: deze methode wordt gebruikt om een aantal websites te vinden die op dezelfde server worden gehost als waar uw software / functie wordt gehost

iv. TraceRoute: het geeft nuttige informatie, zoals een aantal servers tussen uw computers en externe computers. Dit is handig voor onderzoek en voor verschillende soorten aanvallen. U kunt de route tussen uw systeem en het aanvallersysteem zien met NeoTrace, die MAP-weergave of NodeView geeft van alle knooppunten tussen aanvaller en slachtoffer.

v. Email Spider: dit zijn geautomatiseerde ethische hackprogramma's die e-mail-id's vastleggen met behulp van spiders en deze opslaan in de database. Spammers (mensen die ongewenste e-mail verzenden naar een groot aantal mensen) gebruiken e-mailspiders om duizend e-mails te verzamelen voor spamdoeleinden.

C. Scannen

Scannen is het proces van het vinden van open of gesloten poorten, eventuele mazen in het externe systeem, servers en netwerken. Het helpt bij het verkrijgen van details van het slachtoffer, zoals IP-adressen,

Besturingssysteem en services die op de externe computer worden uitgevoerd.

Er zijn drie verschillende soorten scannen. Dit zijn poortscannen, netwerkscannen en kwetsbaarheidscannen.

Poortscannen wordt meestal gebruikt door het ethische hackprogramma van een aanvaller om eventuele lacunes in het systeem te vinden. Alle systemen die zijn aangesloten op een LAN (Local Area Network) of op een internet via een modem, voeren vele ethische hackingservices uit die luisteren naar bekende en niet-bekende poorten. Er zijn in totaal 1 tot 65535 poorten beschikbaar in de computer. Door het scannen van poorten kan de aanvaller achterhalen welke poorten beschikbaar zijn.

Open scan (ook bekend als TCP-scan) wordt normaal gesproken gebruikt om sockets te programmeren. Dit is een vrij oude ethische hacktechniek en werkt correcter bij het maken van een volledige verbinding met de server. Om de verbinding tot stand te brengen, maakt het een authenticatie met behulp van drie pakketten. Dit authenticatiemechanisme wordt een three-way-handshake genoemd.

Voor open poort :

Klant -> SYN ->

<- SYN / ACK <- Server

Klant -> ACK ->

Voor nauwe poort :

Klant -> SYN ->

<- RST <- Server

Het voordeel van deze open scan is dat deze eenvoudig te programmeren is. De beperking is echter dat het zeer eenvoudig is om elke verbinding te detecteren en logboeken te maken.

TCP connect ():

- De connect () -systeemoproep van een ethisch besturingssysteem voor hacken wordt gebruikt om een verbinding met elke interessante poort op de machine te openen.

- Als de poort luistert, zal connect () slagen, anders is de poort niet bereikbaar.

SYN scan:

- Deze scantechniek wordt halfopen scannen genoemd omdat een TCP-verbinding (Transmission Control Protocol) niet is voltooid.

- Een SYN-pakket wordt naar de computer op afstand verzonden

- De doelhost reageert met een SYN + ACK-pakket dat aangeeft dat de poort luistert en een RST geeft een niet-luisteraar aan

NULL scan:

- NULL-scan gebruikte geen vlaggen van de TCP-header en deze werd naar de doelhost verzonden

- Gesloten poorten reageren op pakketten met RST

- Open poorten negeren pakketten

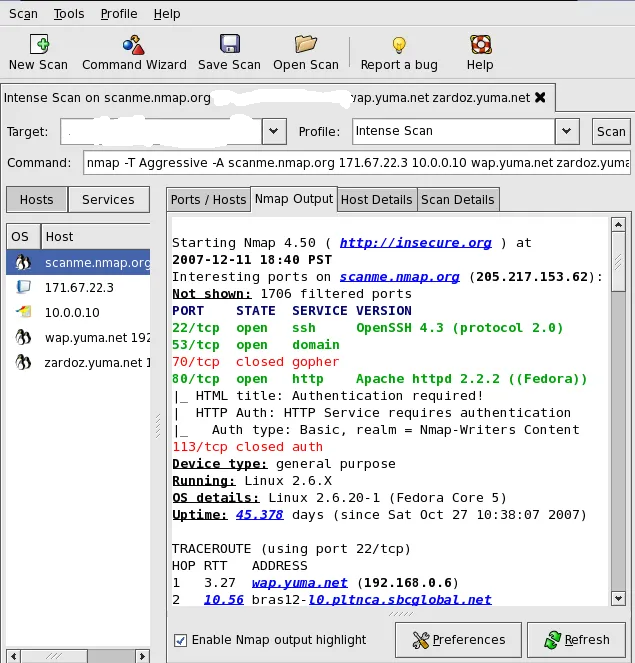

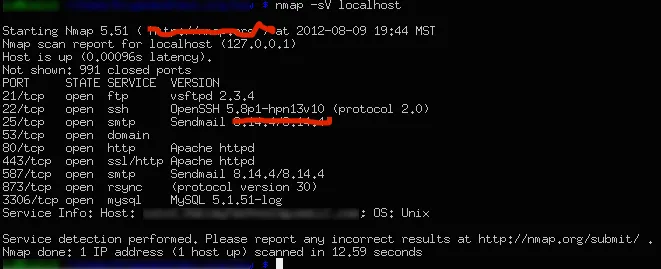

NMAP (poortscanner):

- NMAP is een krachtig hulpprogramma om een groot aantal ethische hacktools te scannen

- Het is beschikbaar met GUI (Graphical User Interface) en Command Line Interface

- Het wordt ondersteund door een breed scala aan besturingssystemen zoals Linux, Mac OS, Windows

- Het kan SYN-scan, FIN-scan, Stealth-scan, Halfopen scan en vele andere typen uitvoeren.

D. Virus, wormen, Trojaanse paarden en virusanalyse

VIRUS (in het bijzonder staat voor Vital Information Resource Under Siege) is een toepassing of stuk code dat zichzelf repliceert door de code in andere gegevensbestanden of een ethisch hackprogramma te injecteren en een schadelijk effect heeft, zoals het systeem beschadigen of gegevens vernietigen.

Wormen zijn een zelfstandig malware-computerprogramma dat zichzelf repliceert via ethische hacking. In vergelijking met het virus hoeft het zich niet aan een bestaand programma te hechten.

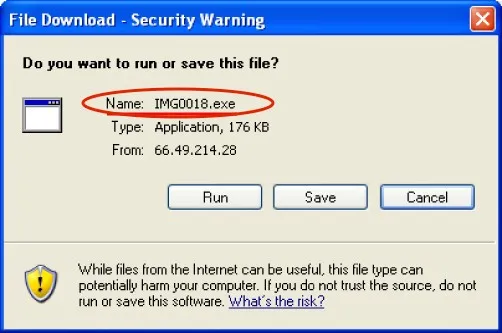

Trojan (in de context van computing) is een kwaadaardig computerprogramma dat zichzelf als nuttig presenteert om een slachtoffer ervan te overtuigen het op zijn / haar systeem te installeren.

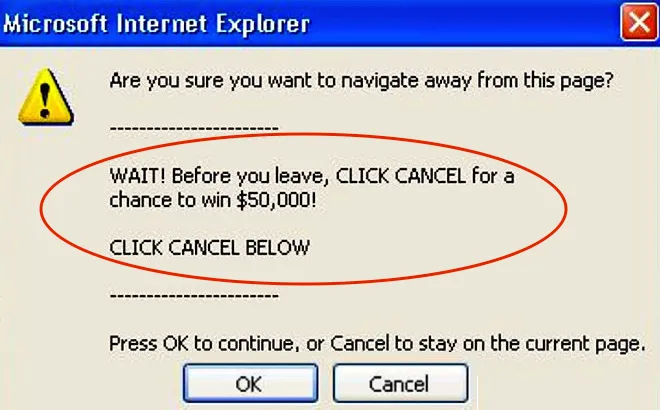

Er zijn verschillende overdrachtsmodi voor deze virussen, wormen of Trojaanse paarden in uw systeem. Sommigen van hen zijn hieronder opgesomd:

- IRC (Internet Relay Chat)

- ICQ (I Seek You - Instant Messaging Program)

- E-mailbijlagen

- Fysieke toegang (zoals het aansluiten van geïnfecteerde USD-schijf of harde schijf)

- Geïnfecteerde browsers

- Online advertenties (zoals banners die beweren dat u de loterij heeft gewonnen)

- NetBIOS

Eigenschappen van Virus

- Uw computer of systeem kan geïnfecteerd raken, zelfs als bestanden alleen worden gekopieerd

- Het kan polymorf zijn

- Het kan een geheugen- of niet-geheugenresident zijn

- Het kan het stealth-virus zijn

- Meestal bevatten virussen een ander virus

- Het kan zelfs ervoor zorgen dat uw systeem nooit uiterlijke tekenen vertoont

- Het kan zelfs op uw systeem blijven, ook al is het geformatteerd

Virus operatie fase

Het grootste deel van het virus werkt in twee fasen, namelijk de infectiefase en de aanvalsfase

- Infectie fase

- In deze fase bepaalt het virus wanneer en welke programma's het moet infecteren

- Sommige virussen infecteren het systeem zodra het virusbestand op het systeem is geïnstalleerd

- Sommige virussen infecteren het systeem op de specifieke datum, tijd of de specifieke gebeurtenis

- TSR-virussen worden in het geheugen geladen en infecteren de systemen later

- Aanvalfase

- In deze fase verwijdert het virus alleen bestanden, repliceert het zichzelf naar andere systemen en corrupte doelen

Symptomen van met virus geïnfecteerd systeem

- Bestanden / mappen hebben de vreemde naam dan de normale (bijv.% $ # %% als de bestandsnaam)

- Bestandsextensies kunnen ook worden gewijzigd

- Het laden van het programma duurt het langst dan normaal

- Harde schijven van systemen hebben voortdurend onvoldoende vrije ruimte

- U kunt sommige programma's niet openen

- Programma's raken zonder enige reden beschadigd

- Systeem werkt erg traag en wordt soms onverwacht opnieuw opgestart

Soorten virussen

- Macrovirus: verspreidt en infecteert databasebestand

- Bestandsvirus: infecteert uitvoerbaar

- Broncodevirus: beïnvloedt en beschadigt de broncode

- Netwerkvirus: verspreidt zich via netwerkelementen en protocollen

- Bootvirus: infecteert bootsectoren en records

- Shell-virus: vormt shell rond het echte programma van de doelhost en host het als de subroutine

- Virus beëindigen: blijft permanent in het geheugen tijdens de werksessie

Aanbevolen cursussen

- Online AJAX-cursus

- Snelle test Professionele online training

- Programma op ExtJS

- CISSP-training

Methoden om detectie van het virus in Ethical Hacking Software te voorkomen

-

Houd dezelfde "laatst gewijzigde" datum aan

ik. Om detectie door antivirussoftware en gebruikers te voorkomen, gebruiken sommige virussen verschillende soorten misleiding, omdat ze dezelfde laatst gewijzigde datum hebben als andere echte bestanden of mappen.

ii. Er zijn enkele virussen (vooral op het MS-DOS-systeem) die ervoor zorgen dat de "laatst gewijzigde" datum van een hostbestand hetzelfde blijft wanneer het bestand door het virus is geïnfecteerd.

-

Aasbestanden vermijden

ik. Aasbestanden (of geitenbestanden) zijn bestanden die speciaal zijn gemaakt door antivirussoftware of door antivirusprofessionals zelf, om door het virus te worden geïnfecteerd.

ii. Er zijn veel antivirusprogramma's die een integriteitscontrole van hun eigen codes uitvoeren met behulp van Bait-bestanden.

iii. Het infecteren van dergelijke programma's zal daarom de kans vergroten dat het virus wordt gedetecteerd.

-

Dodende activiteit van antivirussoftware

Er zijn enkele virussen die detectie door antivirussoftware voorkomen door de taak in verband met antivirussoftware te doden.

-

Stealth-virus maken

ik. Er is een sterk virus dat antivirussoftware bedriegt door zijn verzoeken te onderscheppen.

ii. Het virus kan vervolgens een niet-geïnfecteerde versie van het bestand retourneren naar antivirussoftware, zodat wordt aangenomen dat het bestand 'schoon' is.

Virus analyse

-

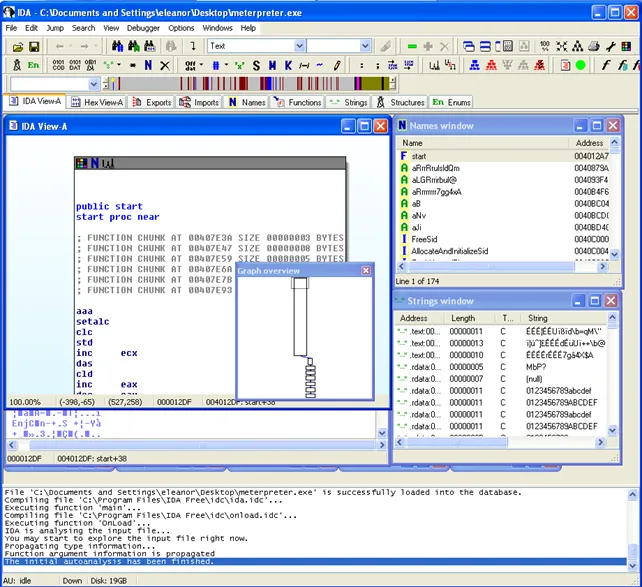

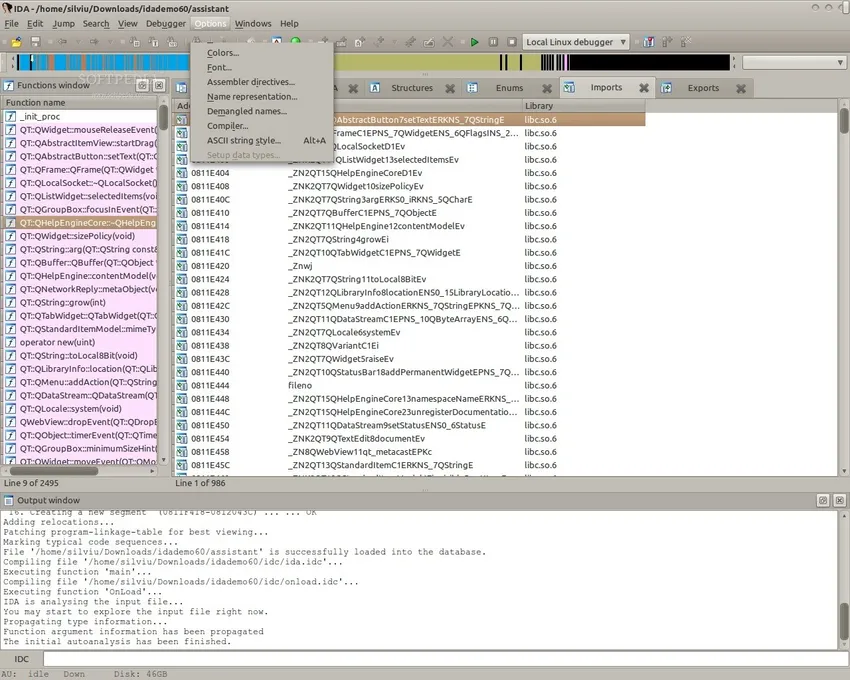

IDA pro tools

- IDA pro ethical hacking tools is dissembler en debugger tool

- Het kan op meerdere besturingssystemen draaien, zoals Windows, Mac OS X, Linux, enz.

- Het kan worden gebruikt in broncode-analyse, kwetsbaarheidsonderzoek en reverse engineering

-

Autorun-virusverwijderaar

- Autorun is de ingebouwde functie van Windows OS waarmee de toepassing automatisch kan worden uitgevoerd vanaf USB / CD-drives zodra deze op het systeem zijn aangesloten.

- Deze functie wordt vaak misbruikt door virussen om zich van het ene systeem naar het andere te verspreiden.

- Autorun virusverwijderaar helpt bij het verwijderen van het virus dat gepaard gaat met externe opslag, zoals USB / CD-drives.

gerelateerde artikelen

Dit is een beginnershandleiding voor ethische hacksoftware. Hier bespreken we in termen van ethische hackersoftware het verkrijgen van ongeautoriseerde toegang tot gegevens in een systeem of computer.

- Effectieve manier om etiquette-regels te e-mailen

- CEH versus CPT

- Wat is een ethische definitie van hackers

- Hackers versus Crackers

- Sollicitatievragen voor Network Security

- Verschillende ethische hacktools