Inleiding tot symmetrische sleutelversleuteling

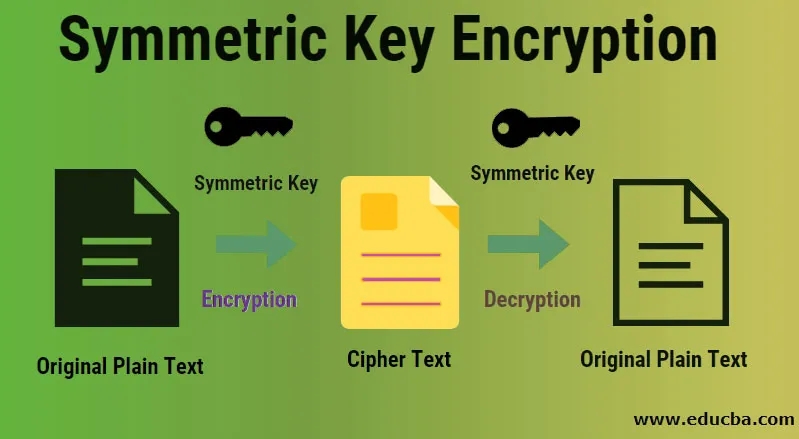

Symmetrische sleutelcodering wordt gedefinieerd als het type coderingstechniek waarbij slechts één geheime sleutel, die ook de geheime sleutel is, wordt gebruikt voor codering en decodering van elektronische berichten.

Dit zijn de algoritmen die worden gebruikt in het geval van cryptografie en maakt gebruik van hetzelfde soort sleutels voor alle soorten coderingstechnieken die gerelateerd zijn aan zowel codering van platte tekst als decodering van de blokcodertekst. De toetsen kunnen identiek zijn in vorm en structuur of er kan een eenvoudig soort transformatie zijn die een rol speelt wanneer u tussen toetsen gaat. De sleutels als geheel worden gebruikt om een gedeeld geheim tussen een of twee partijen te vertegenwoordigen, die effectief kunnen worden gebruikt om een informatiekoppeling op privébasis te onderhouden. Deze constructie waarbij beide partijen gelijke toegang hebben via de geheime sleutel is een kritiek nadeel van op symmetrie gebaseerde codering.

Dit is niet het geval met de asymmetrische sleutelversleuteling of de openbare-sleutelgebaseerde versleuteltechniek. De symmetrische toetsen kunnen gebruik maken van ofwel de blokcijfers of stroomcijfers. Wanneer u deze codering gebruikt, zorgt u ervoor dat de gegevens worden geconverteerd naar een gecodeerde vorm die niet kan worden begrepen door iemand die geen toegang heeft tot de geheime sleutel voor decodering. Zodra de beoogde ontvanger die toegang heeft tot die sleutel het bericht bezit, zorgen we ervoor dat het algoritme de actietoestand omkeert zodat het bericht wordt teruggebracht naar de oorspronkelijke en begrijpelijke vorm.

Begrip

- Zoals we al hebben vermeld in het geval van de coderingstechniek van de symmetrische sleutel, wordt slechts één sleutel, ook bekend als de geheime sleutel, gebruikt voor zowel de codering als de decodering van elektronische informatie. Daarom moeten beide entiteiten die deelnemen aan het proces van symmetrische sleutelversleuteling ervoor zorgen dat een enkele sleutel wordt gedeeld tussen beide groepen partijen. Deze is een minder betrouwbare methode in vergelijking met de asymmetrische sleutelcodering, omdat deze techniek gebruik maakt van zowel de openbare als de privésleutels voor de decodering en codering.

- In het geval van symmetrische sleutelversleuteling kan de geheime sleutel die beide partijen bezitten alles zijn, zoals een toegangscode of een wachtwoord, of het kan ook de willekeurige reeks letters of cijfers zijn die zijn gegenereerd door een veilige willekeurige nummergenerator (RNG). Deze RNG wordt gebruikt voor kritieke toepassingen zoals bankgebaseerde codering waarbij de symmetrische sleutels moeten worden ontwikkeld door gebruik te maken van RNG, dat ook een industrie-brede standaard is zoals FIPS 140-2.

Hoe maakt symmetrische sleutelcodering het werken zo gemakkelijk

De symmetrische sleutelversleuteling hoeft niet afhankelijk te zijn van afzonderlijke private en openbare sleutels, zoals het geval is met de asymmetrische sleutelversleutelingstechnologie. Het maakt gebruik van een eenvoudige gedeelde sleutel die kan worden gebruikt voor de overdracht van gegevens en informatie door gebruik te maken van encryptie- en decryptie-algoritmen. Daarom is er bij de ontsleuteling van een enkele sleutel relatief minder complexiteit dan bij het ontsleutelen van twee sleutels en daarom is het een eenvoudigere manier om mee te werken.

Wat kunt u doen met symmetrische sleutelversleuteling?

Dit kan worden gebruikt in het geval van RC6, DES, RC5, AES, RC4, Blowfish, Twofish, CAST5, Serpent, 3DES, Skipjack, IDEA, Safer ++, enz. Dit wordt over het algemeen gebruikt om veel cryptografische primitieven te bereiken dan normale of basiscodering technieken. Wanneer u een bericht codeert, kunt u niet garanderen dat de inhoud van het bericht niet wordt gecodeerd. Daarom wordt een berichtauthenticatiecode toegevoegd samen met de cijfertekst om ervoor te zorgen dat de wijzigingen die in de cijfertekst worden aangebracht, goed efficiënt worden genoteerd door de ontvanger.

voordelen

1. Extreem veilig: dit algoritme is een extreem veilig algoritme omdat slechts één sleutel wordt gebruikt voor alle soorten transacties.

2. Relatief snel: dit is een sneller algoritme omdat er niet veel complexe structuren bij betrokken zijn.

3. Gemakkelijker en een minder complexe structuur: dit algoritme is efficiënter en heeft ook relatief een minder complexe structuur.

Waarom zouden we symmetrische sleutelversleuteling gebruiken?

We moeten gebruik maken van deze codering, omdat dit ervoor zorgt dat de beveiliging niet wordt aangetast, wat een belangrijke standaard is en specifiek voor alle op banken gebaseerde applicaties en andere kritieke data-intensieve bedrijven. We moeten dit algoritme ook gebruiken vanwege het relatief snellere tempo in vergelijking met andere algoritmen van dezelfde competitie.

Future Scope

Het bereik van deze sleutels is dat ze worden gegenereerd die worden gebruikt met meerdere gegeven reeksen algoritmen, specifiek de cryptosystemen genoemd om te liegen tot het feit dat deze algoritmen worden gebruikt voor het uitvoeren van een transactie of voor het verzenden en ontvangen van een of de andere vorm van een berichtenpakket. Zodra de gegevens aan de beoogde ontvanger worden geleverd, verdwijnt het coderingsbereik van de symmetrische sleutel wanneer de sleutel vervolgens wordt vernietigd en een nieuwe sleutel wordt gemaakt voor een andere set gegevens.

Waarom hebben we het nodig?

Gegevens zijn van cruciaal belang en het beveiligen van gegevens is een van de grootste uitdagingen waarmee grote ondernemingen en banken tegenwoordig worstelen. De platte tekstvorm van gegevens kan gemakkelijk worden geknoeid en bespeeld, door een aanvaller of een hacker. Daarom wordt het beveiligen van deze kritieke stukjes informatie verplicht en dan spelen algoritmen en technieken zoals symmetrische sleutelversleuteling een rol.

Hoe symmetrische sleutelcoderingstechnologie u gaat helpen bij de groei van uw carrière?

Het beveiligen van gegevens is een van de belangrijkste uitdagingen waar veel bedrijven vandaag voor staan. Daarom als u technieken leert zoals symmetrische of asymmetrische sleutelcoderingstechnieken, kunt u uw weg zien gaan op de cyber forensische afdeling, crypt-afdelingen, ethische hacking en andere op DoD gebaseerde onderzoeksinstituten.

Aanbevolen artikelen

Dit is een handleiding geweest voor Symmetric Key Encryption. Hier bespreken we de werking, het gebruik, de behoefte, de toekomstige reikwijdte, voordelen en hoe deze technologie u gaat helpen bij de groei van uw carrière. U kunt ook onze andere voorgestelde artikelen doornemen voor meer informatie -

- Cryptografie versus codering

- DES-algoritme

- Wat is bufferoverloop?

- HTTP-caching

- Soorten cijfers

- Willekeurige nummergenerator in Matlab

- Willekeurige nummergenerator in C #

- Willekeurige nummergenerator in JavaScript

- Streamcijfer versus blokcijfer