Wat is cryptosystemen?

Een cryptosysteem is een systeem dat cryptografische technieken gebruikt om beveiligingsservices aan gebruikers te bieden. Het cryptosysteem is ook bekend als een coderingssysteem, wat betekent dat het leesbare berichtformaat wordt geconverteerd naar een niet-leesbaar formaat. Om het Cryptosysteem in detail te begrijpen, laten we een cryptosysteemmodel bespreken dat laat zien hoe de zender en de ontvanger in het geheim met elkaar communiceren.

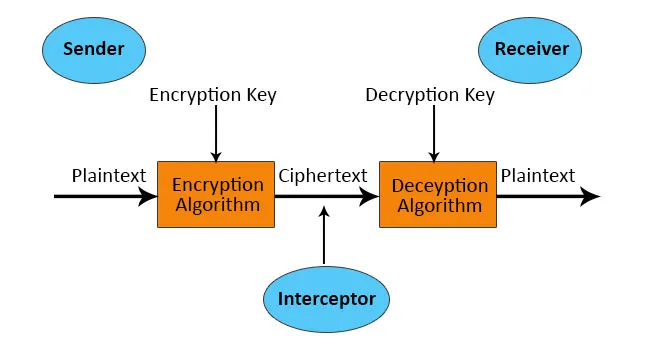

In het bovenstaande diagram ziet u dat de afzender in het geheim een bericht naar een ontvanger wil sturen, zonder dit aan een derde partij te onthullen. om dat cryptosysteem in beeld te brengen. Op het afzendersysteem neemt het cryptosysteem de afzender Bericht i. Tekst zonder opmaak en met behulp van geheime sleutel (coderingssleutel) voert het een coderingsalgoritme uit en vormt het een cijfertekst en verzendt deze vervolgens naar de ontvanger. Na het ontvangen van cijfertekst aan ontvangerzijde voert het cryptosysteem decryptie-algoritmen uit met behulp van de geheime sleutel (decoderingssleutel) en converteert cijfertekst naar gewone tekst. Het doel van het cryptosysteem is om privégegevens van afzender naar ontvanger te verzenden zonder interpretatie van een derde partij.

Componenten van Cryptosystem

Hieronder is de lijst met Cryptosystem-componenten:

- Platte tekst.

- Cijfertekst.

- Encryptie algoritme.

- Decryptie-algoritme.

- Coderingssleutel.

- Decoderingssleutel.

1) Tekst zonder opmaak

De platte tekst is een bericht of gegevens die iedereen kan begrijpen.

2) cijfertekst

De versleutelde tekst is een bericht of gegevens die niet in een leesbaar formaat zijn, het wordt bereikt door het coderingsalgoritme uit te voeren op gewone tekst met behulp van een coderingssleutel.

3) Versleutelingsalgoritme

Het is een proces van het omzetten van gewone tekst in Ciphertext met behulp van een coderingssleutel. Er zijn twee ingangen nodig, bijv. Gewone tekst en coderingssleutel om cijfertekst te produceren.

4) Decryptie-algoritme

Het is een tegenovergesteld proces van een coderingsalgoritme, het zet gecodeerde tekst om in platte tekst met behulp van de decoderingssleutel. Er zijn twee ingangen nodig, cijfertekst en decoderingssleutel voor het produceren van platte tekst.

5) Coderingssleutel

Het is een sleutel die de afzender gebruikte om gewone tekst om te zetten in versleutelde tekst.

6) Decryptiesleutel

Het is een sleutel die de ontvanger gebruikt om cijfertekst om te zetten in platte tekst.

Soorten cryptosystemen

Er zijn twee soorten cryptosystemen: symmetrische sleutelversleuteling en asymmetrische sleutelversleuteling. Laten we deze twee soorten in detail bespreken.

1) Symmetrische sleutelversleuteling

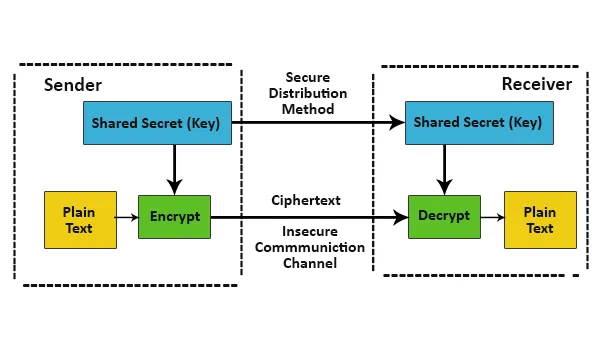

- Bij symmetrische sleutelversleuteling gebruiken zowel de verzender als de ontvanger dezelfde geheime sleutel, dat wil zeggen versleutelingssleutel om versleuteling en ontsleuteling uit te voeren. Symmetrische sleutelversleuteling wordt ook wel symmetrische cryptografie genoemd.

- Er zijn enkele algoritmen die symmetrische sleutelconcepten gebruiken om veiligheid te bereiken. Bijvoorbeeld DES (Data Encryption Standard), IDEA (International Data Encryption Algorithm), 3DES (Triple Data Encryption Standard), Blowfish.

- Symmetrische sleutelversleuteling wordt meestal gebruikt door alle cryptosystemen

- In Symmetric-key encryption komen de afzender en ontvanger dezelfde geheime sleutel overeen. de afzender versleutelt de privégegevens, dwz gewone tekst met behulp van een geheime sleutel en stuurt deze naar de ontvanger. Na ontvangst van gegevens gebruikt de ontvanger dezelfde geheime sleutel die door de afzender wordt gebruikt om gegevens te coderen. Met behulp van deze geheime sleutel converteert het gecodeerde tekst naar platte tekst.

In de onderstaande afbeelding zien we de werking van Symmetric-codering.

Kenmerken van cryptosysteem in het geval van Symmetric-key encryption: -

Kenmerken van cryptosysteem in het geval van Symmetric-key encryption: -

- Omdat ze dezelfde sleutel gebruiken voor codering en decodering, moeten ze die geheime sleutel delen

- Om elk type aanval te voorkomen, moet de geheime sleutel regelmatig worden bijgewerkt.

- De lengte van de geheime sleutel in symmetrische sleutelcodering is klein, vandaar dat het coderings- en decoderingsproces sneller is.

- Er moet een mechanisme zijn om een geheime sleutel te delen tussen de verzender en de ontvanger.

Uitdagingen voor symmetrische sleutelcodering-

Geheime sleutel genereren: om de geheime sleutel te delen, moeten zowel de verzender als de ontvanger het eens zijn over de symmetrische sleutel waarvoor een sleutelgeneratiemechanisme nodig is.

Vertrouwensprobleem: er moet vertrouwen zijn tussen de verzender en de ontvanger als ze de symmetrische sleutel delen. Stel bijvoorbeeld dat de ontvanger zijn geheime sleutel van de aanvallers is kwijtgeraakt en hij de afzender hierover niet informeert.

2) Asymmetrische sleutelversleuteling

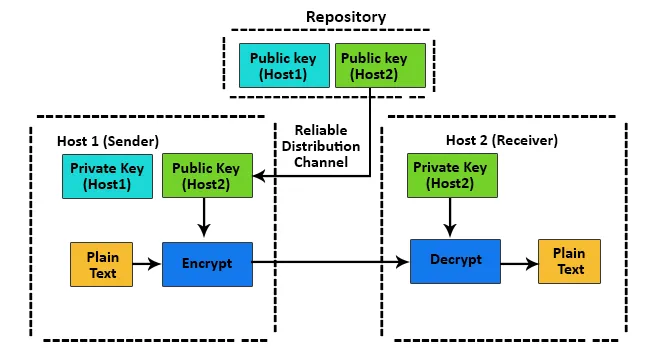

Bij asymmetrische sleutelcodering worden de zender en ontvanger twee verschillende sleutels gebruikt voor coderings- en decoderingsprocessen. Asymmetrische sleutelversleuteling wordt ook wel de openbare sleutelversleuteling genoemd.

In de bovenstaande afbeelding kunnen we zien hoe de asymmetrische sleutelcodering werkt.

- Bij asymmetrische sleutelversleuteling worden twee sleutels gebruikt. dat wil zeggen openbare sleutel en persoonlijke sleutel. Deze twee sleutels zijn wiskundig aan elkaar gerelateerd. Een openbare sleutel wordt opgeslagen in een openbare repository en privésleutels worden opgeslagen in een private repository.

- Met behulp van de ontvanger van de openbare sleutel codeert de privégegevens en verzendt deze naar de ontvanger. Na het ontvangen van privégegevens, gebruikt de ontvanger zijn privégegevens om privégegevens te decoderen.

- De lengte van sleutels in asymmetrische sleutelversleuteling is groot, vandaar dat encryptie- en decryptieprocessen in asymmetrische sleutelversleuteling traag worden in vergelijking met symmetrische sleutelversleuteling.

- Het berekenen van de persoonlijke sleutel op basis van de openbare sleutel is rekenkundig niet zo eenvoudig. Dientengevolge kunnen openbare sleutels vrij worden gedeeld, waardoor gebruikers eenvoudig en gemakkelijk inhoud kunnen coderen en digitale handtekeningen kunnen verifiëren, en privésleutels kunnen geheim worden gehouden, zodat inhoud kan worden gedecodeerd en digitale handtekeningen alleen met een privésleutel kunnen worden gemaakt eigenaren. Asymmetrische sleutelcryptosystemen staan voor de uitdaging, dwz de gebruiker moet erop kunnen vertrouwen dat de openbare sleutel die hij gebruikt voor verzending met een persoon, echt de openbare sleutel van die persoon is en niet door een aanvaller is verwerkt.

- Ook omdat openbare sleutels moeten worden gedeeld, maar deze openbare sleutels groot zijn en daarom moeilijk te onthouden zijn, dus worden ze opgeslagen op digitale certificaten voor veilige verzending en delen. Hoewel privésleutels niet kunnen worden gedeeld, worden ze eenvoudig opgeslagen in de cloudsoftware of het besturingssysteem dat u gebruikt of op hardwareapparaten. Veel internetprotocollen zoals SSH, OpenPGP, SSL / TLS worden gebruikt in asymmetrische cryptografie voor codering en digitale handtekeningfuncties.

Conclusie

In dit artikel hebben we gezien hoe het cryptosysteem berichten veilig en gemakkelijk codeert en decodeert.

Aanbevolen artikelen

Dit is een gids voor Cryptosystems geweest. Hier hebben we besproken wat Cryptosystems is? zijn componenten en types, met respectievelijk het juiste blokdiagram. U kunt ook onze andere voorgestelde artikelen doornemen voor meer informatie -

- Algoritme voor digitale handtekeningen

- Wat is cryptografie?

- Cryptografie versus codering

- Sollicitatievragen voor IT Security

- Soorten cijfers