Overzicht van cryptografietechnieken

Versleuteling op internet en opslagsystemen zoals harde schijven en USB-sticks worden steeds gebruikelijker omdat het bedrijf hun privégegevens wilde beschermen. Om te voorkomen dat hackers toegang krijgen tot en gebruik maken van hun gegevens, moet elk bedrijf dat persoonlijke informatie verwerkt, gebruikmaken van de huidige cryptografietechnologieën. Cryptografie is de techniek om beveiliging te bieden door berichten te coderen om ze onleesbaar te maken.

Cryptografie behandelt verschillende beveiligingsprincipes die als volgt zijn:

- Vertrouwelijkheid - Hiermee wordt aangegeven dat alleen de afzender en de ontvanger of ontvangers toegang moeten hebben tot het bericht. Vertrouwelijkheid zal verloren gaan als een bevoegd persoon toegang heeft tot een bericht.

- Verificatie - Het identificeert een gebruiker of een computersysteem zodat het kan worden vertrouwd.

- Integriteit - Het controleert of de inhoud van een bericht niet mag worden gewijzigd tijdens de verzending van de afzender naar de ontvanger.

- Niet-afwijzing - het specificeert dat de afzender van een bericht niet kan worden geweigerd het later te hebben verzonden in het geval van een geschil.

Top 5 cryptografietechnieken

Hier zijn enkele zeer eenvoudige codes en meer complexe moderne coderingstechnologieën die tegenwoordig op internet worden gebruikt.

1) Eenvoudige codes

- Deze categorie is een manier om een bericht naast elkaar te schrijven dat het moeilijk is voor iemand anders om te lezen. Dat houdt in dat je dingen in een ander alfabet schrijft. Hier kunnen we zien dat IJslandse runen en IPA, evenals een andere niche, alfabetten bouwden, zoals het Deseret-alfabet.

- Hierin kunnen we taal gebruiken om te coderen. We hebben gekeken naar de creatie van gecreëerde talen zoals Elvish en Esperanto.

- Chester Naz en Judith Schiess Avila's boek Code Talker is een boek waarin wordt uitgelegd hoe de Navajo-taal in de Tweede Wereldoorlog als een code was gebruikt en nooit in extreem intense omstandigheden was gebarsten.

- Als Navajo geen woorden had voor een bepaald begrip, kozen de sprekers van de code in plaats daarvan een term. Het Navajo-woord voor 'kolibrie' was bijvoorbeeld een jachtvliegtuig geworden en 'ijzeren hoed' was Duitsland.

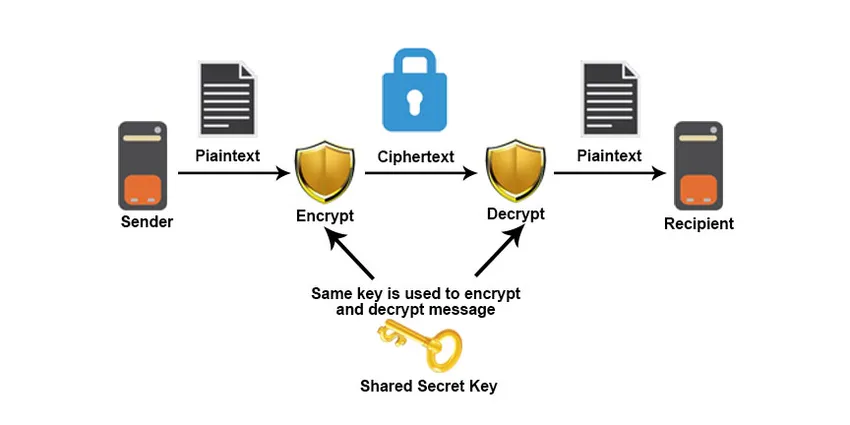

2) Symmetrische codering

- Symmetrische codering is een soort codering die wordt gebruikt voor de codering en decodering van elektronische gegevens met slechts één sleutel (een geheime sleutel). Vervangende cijfers zijn symmetrische coderingstechnieken, maar moderne symmetrische codering kan veel gecompliceerder zijn.

- Gegevens worden omgezet in een methode die door niemand kan worden begrepen zonder een geheime sleutel om deze te decoderen met behulp van symmetrische versleutelingsalgoritmen.

- Symmetrische codering is een oud algoritme, maar het is sneller en efficiënter dan asymmetrische codering. Vanwege geweldige prestaties en hoge symmetrische snelheid in vergelijking met asymmetrische codering.

- Terwijl bij cryptografie met symmetrische sleutels dezelfde sleutel wordt gebruikt voor codering en decodering. Terwijl bij asymmetrische sleutelcryptografie het gebruik van één sleutel voor codering en een andere verschillende sleutel voor decodering omvat.

- Symmetrische codering is typisch voor grote hoeveelheden informatie, bijvoorbeeld voor databasecodering, in bulkcodering. In het geval van een database kan de geheime sleutel alleen door de database zelf worden gecodeerd of gedecodeerd.

We kunnen de werking van Symmetrische codering zien in de onderstaande afbeelding:

Er zijn twee soorten symmetrische versleutelingsalgoritmen beschikbaar:

- Blokkeer algoritme

- Stream algoritme

A) Blokkeer algoritme

De set bits wordt gecodeerd met een specifieke geheime sleutel in elektronische gegevensblokken. Het systeem bewaart de gegevens in het geheugen terwijl het wacht op complete blokken wanneer de gegevens worden gecodeerd. Enkele belangrijke Block-coderingsalgoritmen zijn DES, Triple DES, AES, etc.

B) Streamcijferalgoritme

Hierin worden gewone tekstnummers of tekens gecombineerd met pseudo-willekeurige cijfercodestroom. Enkele belangrijke Stream-coderingsalgoritmen zijn RC4, A5, BLOWFISH, enz. Bij symmetrische sleutelcodering kan de coderingscode worden gekraakt als iemand de symmetrische sleutel ontdekt. Maar dit probleem kan worden opgelost met het Diffie-Hellman-algoritme. In het Diffie-Hellman sleuteluitwisselings- of overeenkomstalgoritme moeten de afzender en ontvanger met behulp van deze techniek een symmetrische sleutel overeenkomen. Deze sleutel kan vervolgens worden gebruikt voor een codering of decodering.

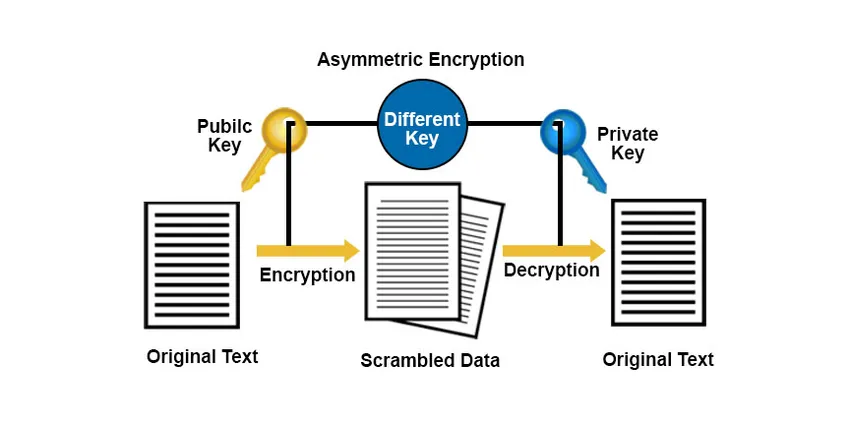

3) Asymmetrische codering

- Asymmetrische codering wordt ook cryptografie met openbare sleutel genoemd. Asymmetrische sleutelversleuteling helpt een sleuteluitwisselingsprobleem van symmetrische sleutelcryptografie op te lossen. Bij asymmetrische codering worden twee sleutels gebruikt om gewone tekst te coderen in asymmetrische codering. Via internet of een groot netwerk worden de geheime sleutels uitgewisseld. Het is noodzakelijk op te merken dat iedereen met een geheime sleutel het bericht kan decoderen, dus asymmetrische codering gebruikt twee overeenkomstige sleutels om de veiligheid te vergroten.

- Iedereen die u een bericht wil sturen, heeft een openbare sleutel die vrij toegankelijk is, maar de tweede privésleutel wordt geheim gehouden zodat u hem alleen kunt begrijpen. Een bericht gecodeerd met een openbare sleutel kan worden gedecodeerd met een persoonlijke sleutel. Een bericht gecodeerd met een persoonlijke sleutel kan ook worden gedecodeerd met een openbare sleutel.

We kunnen de werking van asymmetrische codering zien in de onderstaande afbeelding:

4) Steganografie

- Steganografie is een techniek die het verhuren van een bericht mogelijk maakt dat geheim moet worden gehouden in andere berichten. Eerder gebruikten mensen methoden om berichten te verbergen, zoals onzichtbare inkt, kleine variaties, enz.

- Maar in een tijdperk van technologie is Steganography een techniek om gegevens te verbergen die het bestand, bericht, afbeelding, enz. Kunnen zijn in andere bestanden, berichten of afbeeldingen.

5) Hashing

- Hashing is de cryptografische techniek die gegevens die elke vorm kunnen hebben, omzet in een unieke string. Ongeacht de grootte of het type, kunnen alle gegevens worden gehasht met behulp van een hash-algoritme. Het neemt gegevens van willekeurige lengte en zet deze om in een vaste hashwaarde.

- Hashing verschilt van andere coderingsmethoden, omdat bij hashing codering niet kan worden teruggedraaid die niet met sleutels kan worden gedecodeerd. MD5, SHA1, SHA 256 zijn de veelgebruikte hash-algoritmen.

Conclusie

In dit artikel hebben we gezien wat cryptografie en verschillende cryptografietechnieken zijn om de gegevens te coderen en te decoderen. Cryptografie wordt in alle velden gebruikt om gegevens te beveiligen en te voorkomen dat deze worden gehackt. Voor het beveiligen van wachtwoorden, het verifiëren van banktransacties, enz. Worden tegenwoordig verschillende nieuwe cryptografische technieken ontwikkeld en gekraakt. Daarom is het belangrijk om altijd op de hoogte te zijn van de computerbedreigingen en voorzorgsmaatregelen te nemen om deze zo goed mogelijk te vermijden.

Aanbevolen artikelen

Dit is een gids voor cryptografietechnieken. Hier bespreken we het overzicht, de beveiligingsprincipes en technieken van cryptografie. U kunt ook onze andere voorgestelde artikelen doornemen voor meer informatie -

- Cryptografie versus codering

- Wat is decodering?

- Wat is netwerkbeveiliging?

- Inleiding tot hulpmiddelen voor cryptografie

- Soorten cijfers

- Streamcijfer versus blokcijfer

- Blokcoderingsmodus