Inleiding tot soorten firewalls

De zoektocht naar de juiste tools voor het werk vormt een van de grootste problemen waarmee bedrijven te maken krijgen wanneer ze proberen hun gevoelige gegevens te beveiligen. De meeste bedrijven hebben misschien geen duidelijk idee hoe ze de juiste firewall of firewalls voor hun behoeften kunnen vinden, hoe ze dit soort firewalls kunnen instellen of waarom dergelijke firewalls nodig kunnen zijn, zelfs voor een algemeen hulpmiddel zoals de firewall.

Wat zijn firewalls?

Een firewall is een soort cyberbeveiligingstool dat wordt gebruikt om netwerkverkeer te regelen. Firewalls kunnen worden gebruikt om netwerkknooppunten, interne bronnen of zelfs speciale programma's van externe verkeersbronnen te isoleren. Software, hardware of de cloud kunnen firewalls zijn, waarbij firewalls van elke soort verschillende voor- en nadelen hebben. Het hoofddoel van een firewall is het blokkeren van kwaadwillige netwerkverzoeken en datapakketten terwijl legitiem verkeer wordt toegestaan. Desalniettemin is het woord 'firewall' te breed voor kopers van IT-beveiliging om te gebruiken. Er zijn veel verschillende soorten firewalls, die elk op verschillende manieren werken, zowel binnen als buiten de cloud, om verschillende soorten belangrijke gegevens te beveiligen.

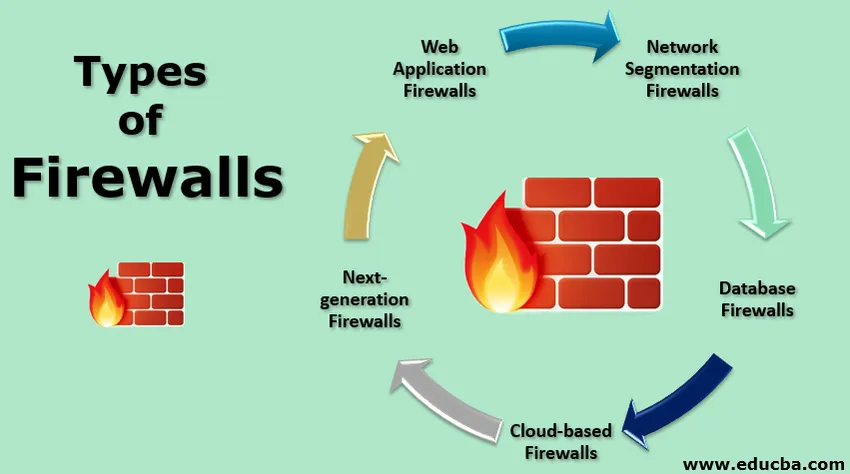

Top 5 soorten firewall

Nu gaan we het type firewall zien:

1. Firewalls voor webtoepassingen

Een firewall voor de webtoepassing is meestal een proxyserver tussen een toepassing op een server en de gebruikers van een toepassing die toegang heeft tot de app van buiten het bedrijfsnetwerk. De proxyserver neemt invoergegevens en maakt vervolgens een verbinding namens de interne client met het verzoek. Een groot voordeel van deze configuratie is dat de database wordt beschermd tegen poortcontroles, pogingen om de toepassingsservercode te vinden of ander kwaadaardig gedrag dat wordt aangestuurd door eindgebruikers. Om de kwaadwillige verzoeken te filteren, analyseert de proxyserver ook de gegevens om te voorkomen dat ze de database voor web-apps bereiken.

Beschermingsniveau: Hoog omdat de webtoepassingsserver een buffer biedt voor niet-geïdentificeerde en potentieel kwaadwillende gebruikers die anders rechtstreeks toegang zouden hebben tot de webtoepassingsserver. Dit is belangrijk omdat veel applicaties geheime gegevens bevatten die waardevol zijn voor hackers die bijzonder aantrekkelijk zijn in webgerichte applicaties.

Zwakke punten en sterke punten: firewalls van webtoepassingen zijn eenvoudiger, minder kwetsbaar en gemakkelijker te patchen dan webservers zelf. Dit betekent dat hackers applicaties achter de firewall als aanzienlijk moeilijk kunnen beschouwen. Maar proxy-firewalls ondersteunen niet alle applicaties gemakkelijk en kunnen de prestaties van de veilige applicatie voor eindgebruikers verminderen.

2. Firewalls voor netwerksegmentatie

Een firewall voor netwerksegmentatie (we kunnen ook zeggen dat interne netwerkfirewalls) wordt gebruikt om netwerkverkeerstromen tussen locaties, operationele gebieden, divisies of andere bedrijfseenheden te beheren. Het wordt toegepast op subnetlimieten. Op deze manier kan er een netwerkbreuk zijn in één gebied en niet in het hele netwerk. Het kan ook dienen ter bescherming van delen van het netwerk die het garandeert, zoals databases of onderzoeks- en ontwikkelingseenheden.

Voor zeer grote bedrijven of bedrijven met netwerkperimeters die moeilijk te beveiligen zijn, zijn firewalls voor netwerksegmentatie het meest nuttig.

Beschermingsniveau: hoewel een aanvaller mogelijk een firewall voor een netwerksegmentatie niet van een deel van een netwerk naar een ander kan verplaatsen, kan deze de voortgang van een aanvaller in de praktijk alleen vertragen als de eerste pauze snel kan worden geïdentificeerd.

Sterke en zwakke punten: als een agressor netwerktoegang verkrijgt, kan het voor een firewall voor netwerksegmentatie aanzienlijk moeilijker zijn om toegang te krijgen tot bijzonder gevoelige informatie.

3. Database Firewalls

Zoals de naam al aangeeft, zijn firewalls een type firewall voor webtoepassingen die zijn ontworpen om databases te beschermen. Deze worden meestal rechtstreeks op de server van de database geïnstalleerd (of in de buurt van de netwerkingang, waar meerdere servers meerdere servers hebben die zijn ontworpen om ze te beschermen). Hun doel is het identificeren en vermijden van unieke serveraanvallen, zoals cross-site scripts, die kunnen leiden tot vertrouwelijke informatie in databases waartoe aanvallers toegang hebben.

Beschermingsniveau : het verlies van vertrouwelijke informatie is meestal duur en duur, wat betreft de verloren geloofwaardigheid en slechte advertenties . Voor dit doel zijn alle passende stappen nodig om de databases en hun gegevens te beschermen. Aan de beveiliging van deze opgeslagen gegevens is een netwerkfirewall aanzienlijk toegevoegd .

Als u waardevolle of vertrouwelijke databasegegevens bewaart, wordt het ten zeerste aanbevolen een firewall te gebruiken. Volgens risicogebaseerde beveiliging zijn meer dan 4 miljard records vier keer hoger gestolen dan in 2013. Wanneer hackers databases effectief blijven targeten, betekent dit dat records steeds belangrijker worden.

Sterke en zwakke punten: serverfirewalls kunnen een effectieve beveiligingsmaatregel zijn en kunnen ook worden gebruikt om de naleving te volgen, te evalueren en te rapporteren voor wettelijke doeleinden. Ze zijn echter alleen effectief als ze correct zijn geconfigureerd en aangepast en weinig bescherming bieden tegen zero-day exploits.

4. Cloud-gebaseerde firewalls

Een cloudgebaseerde firewall is een alternatief voor een bedrijfsdatacenterfirewall, maar heeft hetzelfde doel: een netwerk, applicatie, database of andere IT-bronnen beschermen.

Beschermingsniveau: de beveiligingsprofessional die gespecialiseerd is in firewallbeheer configureert en beheert een cloud-firewall als een service, zodat deze uitstekende bescherming kan bieden voor de bronnen die het beschermt. Het zal ook zeer toegankelijk zijn met weinig of geen geplande of ongeplande downtime. Het wordt meestal gedaan met de configuratie van bedrijfsrouters om verkeer naar de Cloud-firewall te leiden wanneer mobiele gebruikers hiermee verbinding maken via een VPN of als proxy.

Hoewel speciale containerfirewalls worden geleverd, kan een container ook worden beschermd via iptables die op de container met hostfirewalls draaien.

Sterke en zwakke punten: het configureren van een containerfirewall is waarschijnlijk eenvoudiger dan een hostfirewall die op elke container werkt. Maar het kan verspilling zijn en moeilijk te rechtvaardigen op basis van kosten in kleinere instellingen.

5. Firewalls van de volgende generatie

Volgende generatie firewalls worden gebruikt om het netwerk te beschermen tegen ongewenst dataverkeer, maar ze onderscheiden zich van conventionele firewalls. Naast de poort, oorsprong, bestemmings-IP-adres en het protocol, bieden NGFW's softwarezichtbaarheid met volledige zichtbaarheid door de inhoud van elk datapakket te bekijken. Hiermee kunt u het gebruik van specifieke toepassingen, zoals peers, voor toepassingen voor het delen van bestanden in toepassingslagen verbieden en toepassingen beperken, zoals Skype toestaan voor spraak via IP-oproepen, maar niet voor het delen van bestanden, door een firewall van de toepassingslaag te gebruiken.

Een NGFW biedt een betere dekking van de netwerkfirewall dan een conventionele firewall, waardoor kosten en prestatieproblemen aan de ene kant blijven. Bovendien bieden veel NGFW's andere functies, zoals het detecteren van inbraken, malwarescans en SSL-software-inspectie . Deze kunnen handig zijn voor organisaties met deze apps die nog geen puntoplossingen hebben, maar kunnen ook leiden tot een aanzienlijke afname van de datadoorvoercapaciteit van de NGFW wanneer uitgeschakeld.

Sterke en zwakke punten: NGFW heeft veel meer korrelcontrole van gegevens, waardoor de NGFW een breder scala aan potentiële bedreigingen kan aanpakken en geen toegang heeft tot het bedrijfsnetwerk. NGFW's kosten echter meer dan traditionele firewalls, wat problemen met de netwerkprestaties kan veroorzaken omdat ze pakketinspectie uitvoeren in plaats van alleen pakketfilters.

Niveaubescherming: Vrij hoog omdat ze een hoge mate van korrelige controle bieden. Dergelijke taken kunnen nodig zijn om te voldoen aan PCI en HIPAA.

Unified Threat Management

Unified UTM-apparaten bieden kleine en middelgrote ondernemingen een bijna complete veiligheidsoplossing als een enkele box die verbinding maakt met het netwerk. Typische UTM-functies zijn onder meer de standaard firewalls, een inbraakdetectiesysteem (inclusief inkomend verkeer controleren, e-mail op virussen en malware, zwarte lijst) en een zwarte lijst met webadressen om te voorkomen dat werknemers toegang krijgen tot geïdentificeerde websites zoals phishing. De webapplicatie firewall en de next-generation firewall (NGFW) functies beschikken ook over beveiligde webgateways (soms).

Sterke en zwakke punten: UTM's hebben een belangrijke aantrekkingskracht: een enkele aankoop dekt alle beveiligingsvereisten en kan alle beveiligingsfuncties beheren en configureren via een enkele beheerconsole. De meeste UTM's bieden basisbeveiligingsniveaus tegen de oorspronkelijke aanschafprijs en aanvullende beveiligingsproducten (zoals IPS) zijn mogelijk beschikbaar tegen een optionele licentievergoeding. Het belangrijkste nadeel is dat UTM's niet hetzelfde beveiligingsniveau kunnen bieden als een combinatie van complexere producten, maar het kan academisch zijn omdat er vaak een keuze is tussen UTM en geen veiligheidsoplossing.

UTM's zijn geschikt voor kleinere bedrijven die geen toegewijd beveiligingspersoneel hebben en de nodige expertise missen om puntoplossingen te configureren.

Beschermingsniveau: sommige UTM's werken goed om een netwerk te beveiligen, maar de beste oplossingen kunnen betere beveiliging bieden voor elke beveiligingsfunctie.

Conclusie

In dit artikel hebben we dus verschillende soorten firewalls gezien met hun sterke en zwakke punten. Ongeacht het type firewall dat u selecteert, moet u er rekening mee houden dat een defecte firewall op de een of andere manier slechter kan zijn dan een firewall, omdat deze een gevaarlijke beveiligingsimpressie biedt en weinig of geen firewalls biedt. Ik hoop dat u dit artikel nuttig vindt bij het kiezen van de juiste firewall voor uw systeem.

Aanbevolen artikelen

Dit is een gids voor soorten firewalls. Hier bespreken we de top 5-typen zoals webtoepassing, netwerksegmentatie, database, cloudgebaseerde firewalls en de volgende generatie met hun sterke en zwakke punten. U kunt ook de volgende artikelen bekijken voor meer informatie -

- Top 9 soorten cyberbeveiliging

- Inleiding tot beveiligingstechnologieën

- Wat is een phishingaanval?

- Wat is netwerkbeveiliging? | voordelen

- Firewall-apparaten

- Wat is een router?

- Vaardigheden om een full-stack webontwikkelaar te worden