Inleiding tot beveiligingstests

Security Testing is een softwaretesttype dat is ontworpen om systeemkwetsbaarheden te detecteren en ervoor te zorgen dat de informatie en bronnen worden beschermd tegen mogelijke indringers. Evenzo heeft een webtoepassing, naast gegevensbescherming, beveiliging nodig met betrekking tot zijn toegang. De applicatie moet immuun zijn voor Brute Force Attacks en XSS, SQL Injections, van een webontwikkelaar. Evenzo moeten de externe toegangspunten van de webtoepassing ook veilig zijn. Het belang van veiligheid groeit echter exponentieel als we het over internet hebben. Niemand zal ooit denken dat als een online systeem de transactiegegevens niet kan beschermen. Veiligheid is nog geen term voor de definitie ervan.

Hier zijn de lijst met beveiligingsfouten

• Als de tak 'Invoer' de exameninformatie kan bewerken, is een studentenbeheersysteem onzeker.

• Als DEO (operator voor gegevensinvoer) 'rapporten' kan produceren, is een ERP-schema niet veilig.

• Als de creditcardgegevens van een klant niet zijn gecodeerd, is de online website niet veilig.

• Een gepersonaliseerde software biedt onvoldoende veiligheid wanneer een SQL-query echte gebruikerswachtwoorden vindt.

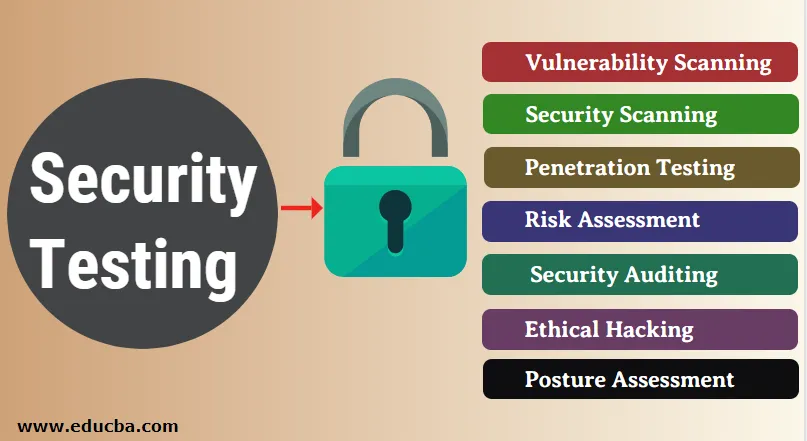

Soorten beveiligingstests

De Open Source Security Testing Methodology Manual heeft zeven belangrijke soorten veiligheidstests. Het volgende wordt beschreven:

1. Kwetsbaarheidsscannen

Dit wordt uitgevoerd via geautomatiseerde software om een systeem te scannen op bekende handtekeningen van het beveiligingslek.

2. Beveiligingsscannen

Het omvat het identificeren van zwakke punten in het netwerk en systeem en biedt alternatieven voor het verminderen van dergelijke gevaren. Voor handmatig en automatisch scannen kan dit worden gedaan.

3. Penetratietesten

Deze test simuleert een kwaadaardige hackeraanval. Dit onderzoek omvat het analyseren van een specifiek systeem om potentiële kwetsbaarheden voor interne hacking te detecteren.

4. Risicobeoordeling

Deze test omvat het analyseren van de veiligheidsrisico's die in het bedrijf worden waargenomen. De risico's hebben een lage, gemiddelde en hoge classificatie. Deze test stelt controles en acties voor risicobeperking voor.

5. Beveiligingscontrole

De audit kan ook online worden uitgevoerd per lijn, code-inspecties en besturingssystemen voor veiligheidsfouten.

6.Ethical Hacking

Ethisch hacken is niet hetzelfde als kwaadaardig hacken. Ethisch hacken is gericht op het identificeren van veiligheidstekorten in de organisatiestructuur.

7. Houdingsbeoordeling

Dit combineert veiligheidsscanning, risico-evaluaties en ethische hacking om een algemene veiligheidspositie van een organisatie te tonen.

Methoden van beveiligingstests

Er zijn verschillende methoden voor het testen van beveiliging

1. Tiger Box

2. Zwarte doos

3. Grijze doos

Tiger Box:

Dit hacken wordt meestal uitgevoerd op een laptop met een OS en verzameling hacktools. Met deze test kunnen operators voor penetratietesten en operators voor beveiligingstests kwetsbaarheden evalueren en aanvallen.

Zwarte doos:

Black Box Testing is een softwaretestmethode die bij de tester bekend staat als Gedragstest. Op deze manier is het interne ontwerp van het testproduct niet bekend. Deze examens kunnen functioneel zijn of niet.

Grijze doos:

Gray Box Testing is een techniek voor het testen van software die Black Box en White Box-tests combineert. Gray Box Testing is een methode voor het testen van de applicatie of het softwareproduct dat deel uitmaakt van de interne werking van een implementatie.

Hoe kunnen we beveiligingstests uitvoeren?

Er is altijd afgesproken dat als we beveiligingstests uitstellen na implementatie of implementatie van software, deze kosten zullen toenemen. In de eerdere fasen moeten beveiligingstests worden uitgevoerd in de SDLC-levenscyclus. Laten we kijken naar de juiste beveiligingsprocedures voor elke SDLC-fase. Voor de invoergebieden kan de tester de maximale lengtes inspecteren. Door deze beperking kan een hacker dergelijke kwaadaardige scripts niet opnemen.

• Vereisten veiligheidsbeoordeling en controle op misbruik / misbruik.

• Analyse van beveiligingsrisico's voor ontwerp. Ontwikkeling van testplannen, inclusief veiligheidstests.

Top 10 Open Source beveiligingstesttools

Hieronder vindt u de lijst met de beste tools voor beveiligingstests, samen met hun functies. U kunt elke tool kiezen op basis van uw behoeften.

1. Wapiti

Wapiti is een krachtige testtool voor beveiliging van webapplicaties om de veiligheid van uw webapplicaties te beoordelen. Het voert 'black box testing' uit om te controleren op mogelijke kwetsbaarheid in webapplicaties. Het scant de webpagina's en injecteert testinformatie om het veiligheidstekort tijdens de testfase te volgen. Wapiti definieert meerdere kwetsbaarheden voor de ondersteuning van GET- en POST HTTP-aanvallen. Wapiti is een applicatie voor opdrachten die moeilijk is voor beginners, maar eenvoudig voor professionals. De software heeft een volledig begrip van de opdracht nodig.

Kenmerken van Wapiti

• XSS-injectie

• Database-injectie

• Detectie van opdrachtuitvoering.

• Injectie CRLF

2. Zed-aanval proxy

De Zed Attack Proxy, beter bekend als ZAP, is ZAP gemaakt door de OWASP en daarmee is ZAP open-source. Zed Attack Proxy Ondersteund door Unix / Linux, Windows en Mac OS, kunt u met Zed Attack Proxy een reeks kwetsbaarheden identificeren, zelfs tijdens de ontwikkelings- en testfase in webapplicaties. Deze testtool is gemakkelijk te gebruiken, zelfs als je een penetratietestbeginner bent.

Kenmerken van Zed Attack

• Zed Attack Proxy biedt ondersteuning voor automatiseringsscanners en authenticatie.

• Zed Attack Proxy heeft ook een dynamisch SSL-certificaat en ondersteuning voor Web Socket.

3. Vega

Vega is geschreven in JAVA en heeft een GUI. Het is toegankelijk op Linux, Mac OS en Windows die u kunnen helpen. Vega is een gratis tool voor het testen van webapplicaties en Open Source. Vega kan helpen bij het vinden en valideren van SQL-injectie, Cross-Site Scripting (XSS) en andere kwetsbaarheden. Het kan ook worden gebruikt om voorkeuren in te stellen, zoals het aantal padafstammelingen en het aantal knooppunten per seconde, maximum- en minimumverzoeken per seconde.

Kenmerken van Vega

• Vega heeft cross-site scripting.

• Validatie van SQL-injectie

4. W3af

W3af is een beroemd framework voor beveiligingstests voor webapplicaties. Het biedt een effectief testplatform voor penetratie van webapplicaties, ontwikkeld met behulp van Python. Deze tool kan worden gebruikt om meer dan 200 soorten veiligheidsproblemen met internetapplicaties te identificeren, zoals Cross-Site Scripting en SQL-injectie. Het volgt de volgende kwetsbaarheden van de web-app. W3af kan gemakkelijk worden begrepen in zowel GUI als console-interfaces. Met de authenticatiemodules kunt u ook de website authenticeren.

Kenmerken van W3af

• Meerdere CORS defecte instellingen

• CSRF en nog veel meer kwetsbaarheid

5. Skipfish

Skipfish is een door de internettoepassing gecontroleerde testtool die de site corrigeert en controleert op eventuele zwakte op elke pagina en uiteindelijk het auditrapport opstelt. Skipfish is geschreven in c-taal en is geoptimaliseerd om HTTP te verwerken en minimale CPU-voetafdrukken achter te laten. Zonder een CPU-voetafdruk te tonen, claimt de software 2 K-aanvragen per seconde te verwerken. De tool beweert ook voordelen van hoge kwaliteit te bieden, omdat het gebruikmaakt van heuristieken in webapplicaties. Voor internettoepassingen worden Linux, FreeBSD, Mac-OS X en Windows geleverd met de Skipfish-veiligheidsbeoordelingstools.

6. SQLMap

SQLMap is een veelgebruikte webgebaseerde beveiligingstesttool om het detectieproces voor SQL-kwetsbaarheden in een websitedatabase te automatiseren. De testengine is verpakt met een aantal verschillende functies en is krachtig, waardoor eenvoudige penetratie en SQL-injectietests op een webtoepassing mogelijk zijn. SQLMap ondersteunt veel databases, waaronder MySQL, Oracle, PostgreSQL, Microsoft SQL, etc. Bovendien ondersteunt de testtool zes verschillende methoden voor SQL-injectie.

7. Wfuzz

Wfuzz is een ander open-sourceprogramma dat vrij toegankelijk kan zijn op de markt voor een webgebaseerd hulpmiddel voor het testen van beveiliging. Deze testtool is ontwikkeld in Python en wordt gebruikt voor webapplicaties voor brute kracht. U moet de opdrachtregelinterface gebruiken wanneer u WFuzz gebruikt, omdat er geen GUI-interface is. Enkele kenmerken van Wfuzz zijn:

Kenmerken van de Wfuzz

• Wifuzz ondersteunt meerdere injectiepunten.

• De OutPut van Wfuzz wordt geleverd in HTML

• Het heeft ook Multi-threading

• Het heeft ook ondersteuning voor meerdere proxy's

8. Metasploit

Een van de meest gebruikte frameworks voor penetratietests. Metasploit is een open-source testplatform dat veiligheidstests mogelijk maakt die veel verder gaan dan de risicobeoordeling.

Kenmerken van de Metasploit

• De structuur is veel beter dan die van de rivalen.

• Veel scenario's voor onechte infiltratiefuncties

9. Acunetix

Een complete automatisering penetratie beoordelingstool om uw websites te scannen op 4500+ kwetsbaarheden. Het meest opvallende kenmerk van Acunetix is dat het duizenden pagina's zonder onderbreking kan haasten.

Kenmerk van Acunetix

- Het kan gemakkelijk vele technische en nalevingsoplossingen opleveren.

- Scant zowel open-source als gepersonaliseerde apps

- Diepe scans voor efficiënt scannen.

10. Grijper

Grabber is een open-source scanner om de beveiligingslekken van internettoepassingen te detecteren. Kleine webapplicaties zoals forums en privé-websites zijn mobiel en kunnen worden gescand. Grabber is een kleine testtool die langer duurt om grote applicaties te scannen. Bovendien heeft de scanner geen GUI-interface en geen functie voor het genereren van PDF-rapporten, omdat deze is ontworpen voor persoonlijk gebruik.

Kenmerken van Grabber

• Back-up van bestandsverificatie

• Ajax-verificatie

Conclusie

In dit artikel hebben we gezien wat beveiligingstests zijn, waarom hebben we dit nodig, samen met verschillende soorten beveiligingstests, tools die worden gebruikt om de tests uit te voeren en functies. Ik hoop dat dit artikel je helpt bij het kiezen van testtools op basis van je vereisten en functies die hierboven zijn gegeven.

Aanbevolen artikelen

Dit is een handleiding voor beveiligingstests. Hier bespreken we de introductie, types, methoden en Top 10 open source beveiligingstesttools. U kunt ook onze andere voorgestelde artikelen doornemen voor meer informatie -

- Alfatesten versus bètatesten

- Statische testen

- Wat is bruikbaarheidstests?

- Tools voor het testen van prestaties

- Voordelen en nadelen van bètatests

- Leer de tools voor het testen van applicaties